Cet article a été rédigé avec la collaboration de nos éditeurs(trices) et chercheurs(euses) qualifiés(es) pour garantir l'exactitude et l'exhaustivité du contenu.

L'équipe de gestion du contenu de JeunInfo examine soigneusement le travail de l'équipe éditoriale afin de s'assurer que chaque article est en conformité avec nos standards de haute qualité.

Il y a 0 références citées dans cet article, elles se trouvent au bas de la page.

Cet article a été consulté plusieurs fois.

Voix: chargement…

Réseaux sociaux : comment limiter efficacement les risques ?

Limiter efficacement les risques sur les réseaux sociaux : les réseaux sociaux occupent une place particulièrement importante dans ce domaine. Selon un rapport Internet publié récemment par Pew Research Center, 81 % des adolescents de 12 à 17 ans interrogés utilisent les réseaux bien que de nombreux enfants possèdent des profils sur les sites les plus connus comme Facebook , ils n ‘ y sont pas toujours actif pour diverses raisons : certains se sentent sous pression face aux données partagées ou aux manœuvres d ‘ intimidation ressenties ou avérées. D’ autres estiment ne pas être libres de s ‘ exprimer. Dans tous les cas, où ils risquent de se trouver vers d ‘ autres sites plus récents que leurs parents ne connaissent sans doute pas.

Les parents ont besoin de connaître les sites que leurs enfants consultent en ligne , les personnes avec lesquelles ils interagissent, et tout aussi important, la ou les raisons pour lesquelles ils préfèrent certains réseaux sociaux plutôt que d ‘ autres. Étant donné l ’ incroyable quantité d ‘ information stockées et partagées en ligne, les risques sur les médias sociaux sont plus présent que jamais. Il est indéniable que les réseaux sociaux ont rendu le monde plus connecté. Dans la plupart des cas, cela peut d ‘ ailleurs être considéré comme une avancée majeure. Mais toutes ces nouvelles connexions facilitent également l ’ accès aux informations des entreprises et des particuliers, lorsque les pirates informatiques et les escrocs s ‘ en mêlent, ces informations peuvent vite devenir un problème.

Toutefois, vous ne pouvez plus renoncer aux médias sociaux, ni continuer à penser qu ‘ ils sont inviolables. Il est donc temps de prendre les mesures nécessaires pour limiter efficacement les risques et protéger votre entreprise contre les menaces les plus courantes sur les réseaux sociaux.

Profil sur les réseaux sociaux et paramètres de confidentialité

Limiter efficacement les risques sur les réseaux sociaux : pour accéder à un site de réseau social, il convient dans un premier temps de créer son profil. Si les enfants sont de plus en plus conscients des informations à indiquer ou non dans un profil, il appartient cependant toujours aux parents de les contrôler. Cette précaution représente d ‘ ailleurs un élément clé, nécessaire pour assurer la sécurité des enfants en ligne. Dans un profil, mieux vaut faire preuve de sobriété. Aucun utilisateur en ligne n ‘ a besoin de connaître l ’ école que fréquente un enfant, son statut, le nombre de ses animaux de compagnie vivants ou décédés, l ’ adresse de son domicile ou son adresse électronique, ses numéros de téléphone ou toute autre information d ‘ identification.

Les parents peuvent expliquer à leur enfant que des individus mal intentionnés utilisent les informations d ‘ identification pour accéder aux comptes personnels, envoyer des spams, usurper leur identité ou leurs paramètres de confidentialité pour restreindre le nombre de personnes autorisées à suivre leurs activités sur les réseaux sociaux et à consulter leur profil. Les amis de leurs amis, par exemple, n ‘ ont pas besoin de voir leurs messages et leurs photos. Passez régulièrement en revue leur photos, passez régulièrement en revue leurs paramètres de confidentialité pour vous assurer qu ‘ aucune modification n ‘ y a été apporté.

Conseils à retenir lors de la création d ‘ un compte

- Souhaitez-vous utiliser votre vrai nom ? Certains sites de médias sociaux ont des ?politiques du vrai nom ?, mais elles sont devenues moins strictes au fil du temps. Si vous ne souhaitez pas utiliser votre vrai nom en vous inscrivant sur un site de réseaux social, ne le faites pas

- En vous inscrivant, ne fournissez pas plus de renseignements que nécessaire. Si vous sentez le besoin de cacher votre identité, utilisez une adresse courriel séparée et éviter de communiquer votre numéro de téléphone. Chacun de ces renseignements peut déterminer votre identité et relier différents comptes les uns aux autres.

- Soyez vigilant dans votre choix d ‘ une image ou d ‘ une photo de profil. Outre les métadonnées qui pourraient inclure l ’ heure et le lieu de prise de la photo, l ’ image même pourrait fournir des renseignements. Avant de choisir une photo, demandez-vous : a-t-elle été prise à l ’ extérieur de votre domicile ou de votre lieu de travail ? Des adresses ou des plaques de nom de rue sont-elles visibles ?

- Sachez que votre adresse IP pourrait être journalisée , enregistrée lors de l ’ inscription.

- Choisir un mot passe robuste et, si possible, activez l ’ authentification à deux facteurs.

- Méfiez-vous des ?questions de sécurité ?telles que ?dans quelle ville êtes vous né ? ?, car leurs réponses peuvent être découvertes dans vos renseignements trouvés dans les médias sociaux. Vous pourriez plutôt choisir des réponses de sécurité fictives. Une bonne manière de se rappeler les réponses aux questions de sécurité si toutefois vous choisissez d ‘ en utiliser pour plus de sécurité, est de noter les réponses que vous avez choisies dans un gestionnaire de mots de passe.

Examinez la politique de confidentialité du site de média social

Limiter efficacement les risques sur les réseaux sociaux : les informations enregistrées par des tiers sont assujetties à leurs propres politiques et pourraient être utilisées à des fins commerciales ou partagées avec d ‘ autres entreprises telles que des sociétés de commercialisation. Examiner les politiques de confidentialité est une tâche presque impossible. Vous pourriez toutefois lire les paragraphes qui décrivent comment les données sont utilisées, quand elles sont partagées avec d ‘ autres parties, et comment le service répond aux demandes d ‘ organismes d ‘ applications de la loi. Les sites de réseaux sociaux sont des entreprises à but lucratif qui recueillent des informations de nature délicate au-delà de ce que vous fournissez explicitement : où vous êtes, les champs d ‘ intérêt et publicités auxquelles vous réagissez, quel autres sites vous avez visités (P. Ex. Grâce aux boutons j ‘ aime .

Envisager de bloquer les témoins tiers et d ‘ utiliser des extension de blocage des traqueurs pour vous assurer que des informations parasites ne sont pas transmises passivement à des tiers.

Changer vos paramètres de confidentialité

Limiter efficacement les risques sur les réseaux sociaux : changer plus particulièrement vos paramètres par défaut. Par exemple, Souhaitez-vous partager vos articles et billets avec le public ou seulement avec un groupe précis de personnes ? Devrait-t-il être possible de vous trouver en utilisant votre adresse courriel ou votre numéro de téléphone ? Souhaitez-vous que votre position géographique soit partagée automatiquement ? Bien que chaque plateforme de média social ses propres paramètres, vous trouverez des tendances.

- Les paramètres de confidentialité répondent habituellement à la question : ? qui peut voir quoi? ?vous y trouverez probablement des paramètres concernant les valeurs par défaut du lectorat (public amis des amis seulement etc),de la position géographique, des photos, des renseignements de contact, d ‘ étiquetage, la possibilité de trouver votre profil lors de recherches.

- Les paramètres de sécurité couvriront probablement le blocage la mise en sourdine d ‘ autres comptes, la possibilité que des tentatives non autorisées d ‘ accès à votre compte vous soient signalées. Vous trouverez parfois dans cette section des paramètres de connexion, tels l ’ authentification à deux facteurs et une adresse courriel ou un numéro de téléphone de secours.

Ces paramètres de connexion, peuvent parfois se trouver dans une section paramètre du compte ou paramètres de connexion, avec des options pour Changer votre mot de passe. Profiter de ?bilan de sécurité. Les guides, de type tutoriel, vous feront parcourir les paramètres habituels de confidentialité et de sécurité, dans un langage simple, et sexothérapeute s’ avère très pratiques pour les utilisateurs. Enfin, Souvenez-vous que les paramètres de confidentialité sont susceptibles de changer. Ces paramètres de confidentialité sont parfois renforcer, deviennent plus précis, parfois ce n’est pas le cas.

Prêtez une attention particulière à ces changements afin de savoir si une information qui était confidentielles sera partagée, ou si des paramètres supplémentaire vous permettront de mieux contrôler la protection de vos données personnelles.

Avoir des profils distincts et séparés

Limiter efficacement les risques sur les réseaux sociaux : pour nombre d ‘ entre nous, il est essentiel que différentes identités de compte restent séparées que ce soit pour des sites Web de rencontre. Des profils professionnels, des comptes anonymes et des comptes dans divers communautés. Les numéros de téléphone et les photos sont deux sortes d ‘ informations à surveiller. Les photos, plus particulièrement peuvent insidieusement relier des comptes que vous souhaitez garder séparés. C’est une situation étonnamment habituelle avec les sites de rencontres et les profils professionnels. Si vous souhaitez préserver votre anonymat ou vous assurer que l URL identité d ‘ un certain compte est séparée des autres, utilisez une photo ou une image que vous n ‘ utilisez nul par ailleurs en ligne. Pour vous en assurer, vous pouvez utiliser la fonction de recherche inversée d ‘ image de Google.

Votre nom (même les pseudonyme ) et votre adresse courriel font partie des variables qui pourraient être reliés à votre identité. Si vous découvrez qu ‘ un de ces renseignements se trouve où vous ne vous y attendez pas, ne soyez pas effrayé et ne paniquez pas ayez plutôt une approche mesurée. Au lieu de tenter de supprimer tous les renseignements vous concernant sur Internet tout entier, concentrez-vous sur certaines informations, où elles se trouvent, et ce que vous pouvez y faire.

Les dangers du partage excessif

Il est de même pour le ?partage excessif?. Il peut paramètre anodin de dire que l ‘ on est seul à la maison, mais une information de cette nature risquerait de mettre un enfant en danger. Idem si vous dites à vos amis en ligne que vous partez en vacances : c’est une façon de proclamer au mode entier que votre maison sera inoccupée pendant un certain laps de temps. Il est possible que les enfants ne comprennent pas qu’une demande de numéro de téléphone en ligne peut provenir d ‘ une source malveillante. C’est donc aux parents de les aider en discutant avec eux des différents scénarios possible afin qu’ils sachent quels types d ‘ informations ne devraient jamais être partagés sur les réseaux sociaux.

Toute publication en ligne reste en ligne

Il arrive souvent que les enfants se mettent dans des situations compliquées avec leurs amis et se disputent ouvertement sur les réseaux sociaux à coup d ‘ injures et de remarques désobligeantes. Dans de tels cas, il est possible que certains se sentent blessés et s ‘ isoles face à des comportements intimidants. Les enfants filment parfois des vidéos et s ‘ empressent de les publier sans réfléchir aux conséquences. C’est aux parents dans ce cas, de leur expliquer que les contenus mis en ligne restent en ligne. Apprenez à vos enfants à réfléchir un peu avant de publier quoique ce soit et invitez-les à ne jamais se tourner vers Facebook ou Twitter sous l ’ emprise de la colère. Les parents doivent être intraitables en expliquant à leurs enfants qu ‘ ils doivent rester aussi polis et respectueux dans le cadre de leurs commentaires actions et comportements en ligne que lorsqu’ils restent physiquement une personne.

Sécurité mobile et réseaux sociaux

Limiter efficacement les risques sur les réseaux sociaux : la sécurité des enfants sur internet concerne également les appareils mobiles. Jamais les enfants n ‘ ont été aussi nombreux à avoir accès à Internet depuis leurs téléphones, tablettes et autre gadget portable. Qui dit accès mobile, dit également connexion aux nouveaux sites de réseaux sociaux bien avant que vous ne puissiez vous en rendre compte sur l ’ ordinateur familial, il est indispensable de fixer des règles strictes sur l ’ inscription à de nouveaux sites et de continuer à rester à l ’ écoute des enfants. Cherchez à savoir pourquoi votre enfant ressent le besoin de rejoindre un nouveau site de réseaux social.

Le rôle des parents

Si la sécurité des enfants sur Internet semble difficile à assurer face à l ’ omniprésence des réseaux sociaux, la tâche n ‘ en est pas moins nécessaire et importante. Montrez l ’ exemple à vos enfants en adoptant vous-même le comportement de ligne que vous attendez d ‘ eux et insistez pour faire partie de leur cercle d ‘ amis et les suivre sur leurs réseaux sociaux. Définissez des contrôles parentaux, veillez à rester au courant des nouveaux réseaux sociaux. Et déterminer s ‘ ils sont appropriés pour vos enfants. Dans un monde de plus en plus mobile, jamais vos enfants n ‘ ont été autant exposés aux réseaux qu ‘ aujourd’hui.

Par conséquent, il est peut-être utile d ‘ acheter des logiciels de sécurité mobile disposant d ‘ outils de contrôle parental pour surveiller l ’ activité de vos enfants. Avant tout, faire de la sécurité sur Internet une priorité absolue pour votre famille.

Les comptes laissés sans surveillance

Limiter efficacement les risques sur les réseaux sociaux : vous pouvez parfaitement utiliser le nom de votre marque sur l ’ ensemble des médias sociaux, même si vous ne comptez pas tous les utiliser. Cela vous permettra de maintenir une présence constante sur les réseaux sociaux, et les consommateurs pourront alors vous trouver plus facilement. Mais il est également important de ne pas négliger les comptes vous n ‘ utilisez pas encore, ou dont vous ne vous servez pas souvent, voire plus du tout. Les comptes sociaux inactifs sont une cible de choix pour les les pirates informatiques , qui pourraient en profiter pour publier des messages frauduleux en notre nom.

Comme ils savent que le compte n’est pas surveillé, ils pourraient, une fois en avoir pris contrôle, nuire à votre entreprise en envoyant de fausses informations ou causer des problèmes à vos abonnés en publiant des liens infectés par des virus. Et vous ne le remarquerez même pas jusqu’à ce que vos clients viennent demander votre aide.

L ’ erreur humaine

Les applications tiers

Même si vous sécurisez vos comptes, les pirates peuvent toujours y accéder par le biais de vulnérabilités dans les applications tierces qui viennent s ‘ intégrer aux réseaux sociaux. Par exemple, les pirates ont eu accès aux compte Twitter de Forbes et Amnesty International en utilisant une faille dans Twitter counter une application utilisée pour analyser Twitter.

Le phishing et autres arnaques

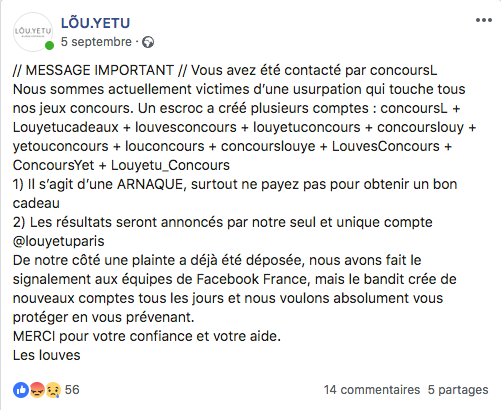

Les arnaques par phishing se servent des médias sociaux pour inviter les utilisateurs à communiquer leurs informations personnelles (coordonnées bancaires, mot de passe ou encore renseignements commerciaux par exemple, il y a peu, la marque de bijoux Lou.Yetu a été victime de phishing sur Facebook. Victime d ‘ usurpation, un escroc a utilisé le nom de la marque et d ‘ autres alternative pour créer des pages de jeux concours. Les participants devait alors payer pour participer au concours. Les participants devaient alors payer pour participer au concours et donc donner leurs coordonnées bancaires et informations. L ’ entreprise a immédiatement réagi sur sa page Facebook officiel

L’ usurpation de compte

Limiter efficacement les risques sur les réseaux sociaux : le nombre de compte d ‘ assistance frauduleux sur les réseaux sociaux à doublé depuis 2017. Ces comptes peuvent cibler clients et les inciter à communiquer leurs informations confidentielles, ruinant au passage votre réputation . L ’ usurpation de compte permet également aux imposteurs d ‘ escroquer vos employés en leur demandant de remettre leurs identifiants de connexion à votre système informatique.

Les programmes malveillants et piratage

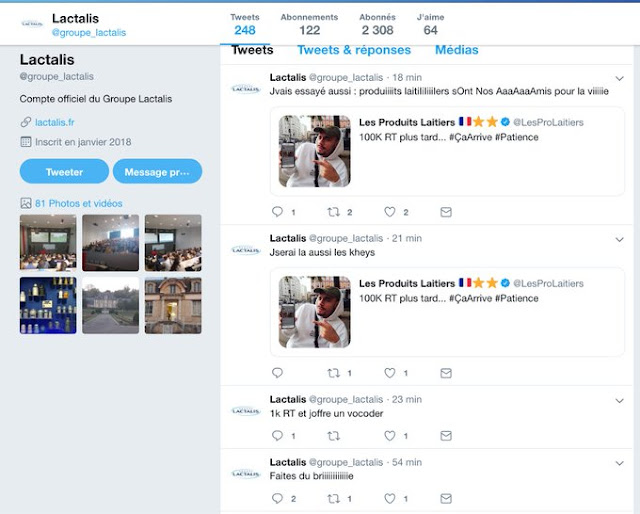

Les pirates sont de plus en plus rusés sur les médias sociaux, il sont déjà parvenus à pirater les comptes Twitter de Kylie jenner, Mark Zuckerberg et de plusieurs grands groupes, comme ici groupe Lactalis

Ces piratages restent inoffensif mais d ‘ autres n ‘ ont pas eu autant de chance. Par exemple, des pirates ont utilisé un faux profil pour communiquer avec les employés des entreprises qu ‘ il avait ciblées et leur envoyer un fichier qui leur a permis d ‘ accéder à distance aux ordinateurs des victimes.

Les paramètres de confidentialité

Les internautes semblent bien connaître les risques liés à l ’ utilisation des médias sociaux. Un récent sondage a révélé que près de deux tiers des personnes interrogées ont très peu ou pas confiance dans les réseaux sociaux en ce qui concerne la protection de leurs informations personnels mais cela ne nous empêche pas d ‘ utiliser nos médias sociaux préférés . Toutefois, pour les marques, les risques sont plus élevés car de nombreuses personnes utilisent les médias sociaux bureaux, que ce soit pour le travail ou à usage personnel.

Les téléphones mobiles non sécurisés

La plupart des utilisateurs se servent de leur smartphone pour surfer sur les réseaux sociaux. Après tout, il suffit d ‘ appuyer sur une application pour accéder à votre compte. Cela ne pose aucun problème tant que le téléphone reste en votre possession. Mais en cas de vol ou de perte, une personne mal intentionnées peut alors sans aucune difficulté accéder à vos comptes. Elle n ‘ aura ensuite aucun mal à escroquer vos contacts grâce au phishing ou à des logiciels malveillants. La meilleure solution serait de protéger l ’ appareil avec un mot de passe, mais plus de la moitié des propriétaires de smartphone ne verrouillent pas leur téléphone.

Conseils et bonnes pratiques pour renforcer la sécurité de vos comptes

Créer une politique relative à l ’ utilisation des médias sociaux

Limiter efficacement les risques sur les réseaux sociaux : si votre entreprise utilise quotidiennement les médias sociaux, ou est sur le point de se lancer dans l aventure, vous avez besoin de mettre en place une politique relative à leur utilisation. Vous trouverez ci-dessous des recommandations qui pourront aider vos employés à utiliser les médias sociaux de façon plus responsable. Vous pourrez ainsi protéger votre entreprise contre les menaces, mais aussi éviter la mauvaise publicités et les ennuis juridiques. Au minimum, votre politique relative aux médias sociaux devrait inclure :

- Des directives en matière d ‘ image de marque qui expliqueront comment parler de votre entreprise sur les réseaux sociaux.

- Des règles liées à la confidentialité et l ‘utilisation des médias sociaux à titre personnel

- Les départements ou les employés responsables des différents comptes

- Des directives liées au copyright à la confidentialité.

- Des indications sur les mots de passe les plus efficaces et à quelle fréquence les modifier.

- Vos attentes en ce qui concerne la mise à jour des logiciels et appareils.

- Comment identifier et éviter les arnaques, les attaques et toute autre menace liée à la sécurité?

- Qui prévenir et comment réagir si la sécurité d ‘ un compte est compromise?

Enseigner à vos employés les meilleurs pratiques à adopter en matière de sécurité

Limiter efficacement les risques sur les réseaux sociaux : une excellente politique relative aux médias sociaux ne suffira pas à protéger votre organisation si vos employés ne la respectent pas. Elle doit bien sûr être facile à comprendre, mais seul une formation permettra aux employés d ‘ interagir de poser des questions et de comprendre pourquoi elle est si importante. Ces sessions de formation son également l ’ occasion d ‘ étudier les dernières menaces présentes sur les réseaux sociaux et d ‘ examiner votre politique pour savoir si elle doit être modifiées. Ne vous inquiétez pas, vous pourrez également y aborder des points plus positifs.

Grâce au formations aux réseaux sociaux, votre équipe apprendra aussi à utiliser efficacement les outils à leurs disposition. Une fois que vos employés auront appris les bonnes pratiques à adopter, ils se sentiront plus confiants lorsqu’ils utiliseront les réseaux sociaux que ce soit à des fins personnelles ou professionnelles.

Limitez l ’ accès aux réseaux sociaux

Si vous préférez vous concentrer sur les menaces extérieures à votre entreprise, sachez que PWC a découvert que ce sont les employés qui sont le plus souvent à l ’ origine des incidents de cybersécurité, et non pas les pirates, . Limiter efficacement les risques sur les réseaux sociaux : la meilleure solution pour protéger vos comptes serait donc d ‘ en limiter l ’ accès. Vous avez peut-être assigné différentes équipes à la gestion du service de messagerie, à la création de publications et où service clientèle sur les réseaux sociaux. Toutefois, vos employés ne publient pas tous du contenu. Par conséquent vous n ‘ êtes pas obligé de donner les mots de passe de vos comptes à chacun d ‘ entre eux. La première mesure à prendre est de limiter le nombre d ‘ utilisateur qui peuvent publier du contenu sur vos comptes. Choisissez alors soigneusement ceux qui seraient en charge de la publication. Une fois que vous avez pris votre décision, utilisez un logiciel comme Hoosuite pour affecter les bonnes personnes aux bons comptes.

De cette façon, ils n ‘ auront pas besoin de connaître les informations de connexion de vos comptes. Si un employé décide de quitter votre entreprise, vous pouvez simplement désactiver son compte sans avoir à changer tous les mots de passe.

Élaborez un système d ‘approbation pour les publications

Le ministère de la culture a été confronté à une crise majeure lorsque le fils de la community Manager a pris les reines du compte officiel du ministère pour y faire passer des messages Twitter de très mauvais goût. Aucun employé du ministère de la culture n ‘ a vu les Tweetes avant leurs publications. Quand les Tweetes ont été découvert, ils ont immédiatement été supprimés . S ‘ ils avaient mis en place un système d ‘ approbation, quelqu’un aurait pu vérifier les Tweetes avant leurs publications et la crise aurait pu être évité. Vous pouvez utiliser Hoosuite pour donner à vos employés où à vos sous-traitans la possibilité de créer des brouillons et de les préparer pour qu ‘ ils puissent être publiés en seulement un clic. Mais il vaut mieux confier cette dernière étape à une personne de confiance au sein de votre équipe.

Nommez un responsable

Limiter efficacement les risques sur les réseaux sociaux : en désignant une personne qui se chargera de garder un œil sur les réseaux sociaux, vous arriverez plus facilement à limiter les risques. Elles devra connaître parfaitement votre politique relative aux médias sociaux, surveillez la présence de votre marque sur les plateformes, et décider qui peut publier du contenu. Cette personne jouera également un rôle fondamental dans l ‘ élaboration de votre stratégie de marketing concernant les médias sociaux. L ’ idéal serait probablement un membre haut placé de votre équipe marketing. Mais il devra communiquer fréquemment avec le service informatique de votre entreprise afin que les deux départements puissent travailler ensemble pour limiter les risques. Enfin, il sera la personne vers qui les membres de l’équipe devrait se tourner en cas d ‘ erreur qui pourrait exposer l ’ entreprise à toute sorte de risque, qu’il soit liés à la sécurité ou à votre réputation, votre entreprise pourra alors réagir efficacement face aux menaces.

Surveillez vos comptes et pratiquez le social listening

Comme mentionné au début de cet article, les comptes laissés sans surveillance sont des cibles idéales pour les pirates informatiques. Il vaut donc garder un œil sur tous vos médias sociaux, que vous les utilisez ou non nommez une personne qui se chargera de vérifier que le contenu sur vos comptes à bien été publié par vos employés. Vous pouvez commencer par comparer vos publications à celles indiquée dans votre calendrier de contenu. Surveillez tout ce qui vous paraît suspect. Même si une publication semble authentique, il vaut mieux effectuer quelques recherches supplémentaire si elle ne correspond pas au contenu que vous avez prévu. Il peut simplement s ‘ agir d ‘ une erreur humaine. Mais il se pourrait également que quelqu’un ait en accès à vos comptes et observe votre réaction avant de publier du contenu plus dangereux.

Vous devez aussi vous assurer que personne n ‘ ait usurpé vos comptes, veillez à ce que vos employés (où tout autre personne associée à votre entreprise ) ne mentionne pas votre marque de façon inapproprié, et vérifier qu’il n ‘ y ait pas de propos négatifs au sujet de marque.

Investissez dans des solutions de sécurité

Même si vous garder un œil sur vos réseaux sociaux, vous ne pouvez pas les surveiller 24 heures sur 24, mais pour un logiciel c’est tout à fait possible. Des solutions comme ZooFox par exemple, vous avertiront automatiquement en cas de menace. Lorsque vous intégrez ZooFox à votre tableau de bord Hoosuite, vous serez averti lorsque du contenu dangereux, menaçant ou offensant cible votre marque; des liens malveillants sont publiés sur vos comptes; votre entreprise et vos clients sont victimes d ‘ arnaque. Des comptes frauduleux se font passer pour vous. Il permet également de protéger votre entreprise contre le piratage et le phishing.

Effectuez régulièrement des audits

Les menaces sur les médias sociaux évoluent constamment. Les pirates trouvent toujours de nouvelles tactiques, et des virus et arnaques encore jamais vus peuvent apparaître à tout moment. Mais en programmant régulièrement des audits de vos mesures de sécurité, vous pourrez garder une longueur d’avance. Au moins une fois par trimestre, n ‘ oubliez pas de vérifier :

- Les paramètres de confidentialité des réseaux sociaux. Les paramètres sont fréquemment mis à jour, ce qui peut avoir une incidence sur votre compte. Par exemple, un réseau social peut les modifier pour vous permettre de mieux contrôler la façon dont vos données sont utilisées.

- Les autorisations d ‘ accès et de publication. Effectuez un scan des personnes qui ont accès à votre plateforme de gestion des médias sociaux et à votre compte et qui ont le droit d ‘ y publier du contenu. N ‘ hésitez pas à modifier cette liste en fonction de vos besoins. Veuillez également a révoquer l ’ accès de tous les anciens employés et pensez à vérifier quelles personnes ont changé de poste et n ‘ ont donc plus besoin des même autorisations.

- Les derniers menaces en matière de sécurité. Communiquez régulièrement avec le service informatique de votre entreprise afin qu ‘ il puisse vous tenir informé des derniers risques apparus sur les médias sociaux. Et garder aussi un œil sur les activités : les gros pirates informatiques et les nouvelles menaces seront sûrement mentionnés dans les médias.

- Votre politique relative aux médias sociaux. Cette politique doit évoluer au fur et à mesure que de nouveaux réseaux gagnent en polarité, que les pratiques en matière de sécurité changent, et que de nouvelles menaces apparaissent. En examinant ce document chaque trimestre, il pourra rester pertinent et continuer à vous aider à sécurisé vos comptes.

La protection de la vie privée et des renseignements personnels est un sport d ‘ équipe

Ne changez pas seulement vos propres paramètres de médias sociaux et votre comportement. Allez plus loin en parlant à vos amis des données potentiellement délicates que vous divulguer en ligne les uns les autres. Même si vous ne possédez pas de compte de réseaux social, et même si vous retirez les étiquettes vous concernant des articles et billets, des amis pourraient quand même vous identifier involontairement, signaler votre position géographique rendre publique leurs connexion avec vous.

Protéger la vie privée et les renseignements personnels ne signifie pas seulement de nous occuper de nous, mais aussi les uns les autres.

🔥 À lire aussi sur JeunInfo

✨ Nouveau sur JeunInfo ?

Chaque jour, nous publions des conseils pratiques, des explications psychologiques et des articles pour mieux comprendre les relations, la vie quotidienne et les comportements humains.

🔎 Voir les derniers articlesArticles recommandés

- COMMENT PREPARER UN BATCH COOKING POUR TOUTE LA SEMAINE 🔥

- GLOSSOPHOBIE OU PEUR DE PARLER EN PUBLIC : COMMENT LA GÉRER EFFICACEMENT 🔥

- COMMENT ATTIRER L’ATTENTION DE LA PERSONNE QUI VOUS PLAÎT 🔥

- COMMENT CHOISIR UNE COUPE DE CHEVEUX QUI MET EN VALEUR SON VISAGE 🔥

- COMMENT ATTRAPER LE CONJOINT QUI VOUS TROMPE 🔥

Quiz — Teste ta compréhension

Que dit principalement le passage lié au titre « Conseils à retenir lors de la création d ' un compte » ?

Que dit principalement le passage lié au titre « Profil sur les réseaux sociaux et paramètres de confidentialité » ?

Que dit principalement le passage lié au titre « Réseaux sociaux : comment limiter efficacement les risques ? » ?

Discover more from JeunInfo.J.I.

Subscribe to get the latest posts sent to your email.

FAQ — Questions fréquentes

Limiter efficacement les risques sur les réseaux sociaux : les réseaux sociaux occupent une place particulièrement importante dans ce domaine. Selon un rapport Internet publié récemment par Pew Research Center, 81 % des adolescents de 12 à 17 ans interrogés utilisent les réseaux bien que de nombreux enfants possèdent des profils sur les sites les plus connus comme Facebook , ils n ‘ y sont pas toujours actif pour diverses raisons : certains se sentent sous pression face aux données partagées ou aux manœuvres d ‘ intimidation ressenties ou avérées.

Limiter efficacement les risques sur les réseaux sociaux : pour accéder à un site de réseau social, il convient dans un premier temps de créer son profil. Si les enfants sont de plus en plus conscients des informations à indiquer ou non dans un profil, il appartient cependant toujours aux parents de les contrôler.

Souhaitez-vous utiliser votre vrai nom ? Certains sites de médias sociaux ont des ?politiques du vrai nom ?, mais elles sont devenues moins strictes au fil du temps. Si vous ne souhaitez pas utiliser votre vrai nom en vous inscrivant sur un site de réseaux social, ne le faites pas En vous inscrivant, ne fournissez pas plus de renseignements que nécessaire.

LES HABITUDES FINANCIÈRES DES PERSONNES QUI ÉCONOMISENT FACILEMENT 🔥 LES 5 ERREURS À ÉVITER QUAND ON RECHARGE SON TÉLÉPHONE 🔥 LES 4 SIGNES DIRECTS QU’UN COMPTE A ÉTÉ ESPIONNÉ 🔥 CE QUE LES RÉSEAUX SOCIAUX FONT À L’ ATTENTION 🔥.

Chaque jour, nous publions des conseils pratiques, des explications psychologiques et des articles pour mieux comprendre les relations, la vie quotidienne et les comportements humains.

Coécrit par l’équipe JeunInfo ▾ Cet article a été rédigé avec la collaboration de nos éditeurs(trices) et chercheurs(euses) qualifiés(es) pour garantir l'exactitude et l'exhaustivité du contenu.L'équipe de gestion du contenu de JeunInfo examine soigneusement le travail de l'équipe éditoriale afin de s'assurer que chaque article est en conformité avec nos standards de haute qualité.Il y a 0 références citées dans cet article, elles se trouvent au bas de la page.Cet article a été consulté plusieurs fois.